サービス概要

顧客ビジネスに必要なSIEM環境を構築し、リアルタイムにサイバー脅威を監視します。新たな脅威が発見された際のルール変更・作成から、実際に被害があった際のインシデント対応まで、SIEM運用を一気通貫に対応します。

-

インプット

監視対象・要件

アラート連絡先 -

監視

ログ監視

チューニング -

アウトプット

アラート通知

月次レポート

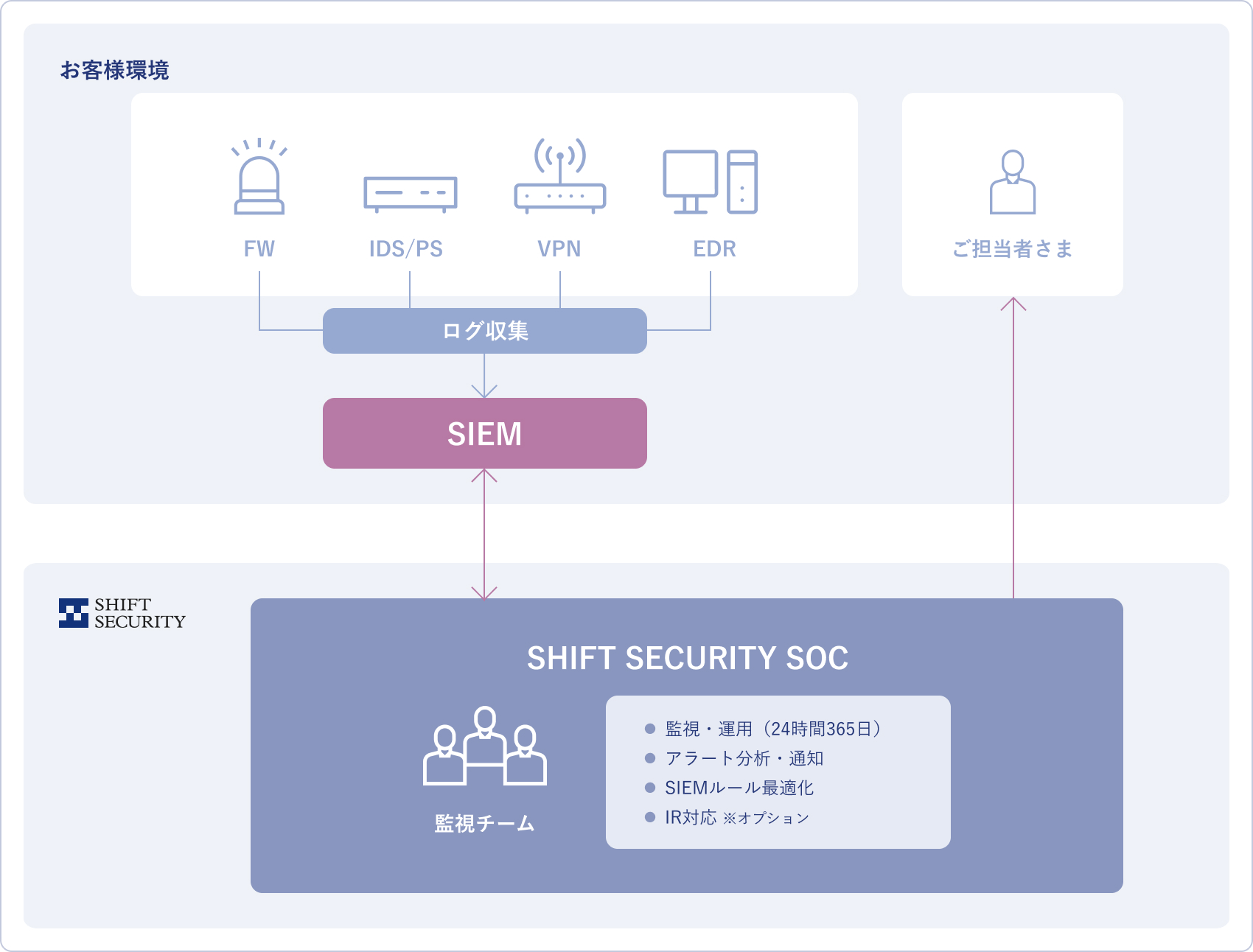

マネージドSIEM体制図

主なサービス内容

-

設計

- 監視対象製品から収集するログ情報の選定

- アラート検知対象等のルール設計

-

チューニング

- 設計段階で作成したルールを運用状況(通常時・緊急時)に伴い最適化

-

リアルタイム分析・監視

- 発出されるアラートを24時間365日体制で分析

- ルール設計に則ったアラート通知を実施

-

インシデント対応

- 緊急対応が必要なインシデントが発生した場合、緊急対応・調査・分析を行う

※IR対応はオプションになります

対象製品

AWS Detective, Azure Sentinel, Google Chronicle,

Splunk, SumoLogic, FortiSIEM, IBM QRadar

各種SIEM製品に対応しています。

お気軽にご相談ください。

料金プラン

-

対象課金体系インシデント

通知問い合わせ対応月次レポートチケット -

-

ブロンズ

コストを抑えて

監視したい - 対象-

- 課金体系-

- インシデント通知-

- 問い合わせ対応-

- 月次レポート-

- チケット-

-

ブロンズ

-

-

シルバー

小規模組織

企業向け - 対象-

- 課金体系-

- インシデント通知-

- 問い合わせ対応-

- 月次レポート-

- チケット-

-

シルバー

-

-

ゴールド

大規模組織

企業向け - 対象-

- 課金体系-

- インシデント通知-

- 問い合わせ対応-

- 月次レポート-

- チケット-

-

ゴールド

-

-

プラチナ

監視・運用

すべて任せたい方向け -

対象

サービスを運用する

パブリッククラウド - 課金体系 お問い合わせ

- インシデント通知 24時間365日

- 問い合わせ対応 24時間365日

- 月次レポート ◯

- チケット ◯

-

プラチナ

チケット利用方法

弊社基本料金にチケットを付帯させます。

追加でのご購入も可能です。(1時間 / 1チケット)

| チケット数 | 対応作業例 |

|---|---|

| 1チケット〜 |

|

| 3チケット〜 |

|

| 10チケット〜 |

|

監視開始までの流れ

-

ヒアリング

- 構築対象環境のネットワークとセキュリティシステム構成

- アラート連絡態勢

-

環境構築

- (SIEMを所有していない場合)環境に適したSIEM選定

-

疎通確認

- ログ収集構成の設計

- SIEMルールの設計

- 運用ルールの策定

-

監視開始

6週間~

よくある質問

-

どのような製品を分析することが可能でしょうか

-

AWS Detective, Azure Sentinel, Google Chronicle, Splunk, SumoLogic, FortiSIEM, IBM QRadar

上記以外の製品も対応可能です。ご相談ください。 -

クラウド環境も分析することは可能でしょうか?

-

可能です。AWS DetectiveやAzure Sentinelなど、クラウドネイティブなSIEMの分析を最も得意としています。

-

混在するシステム環境を統合的に分析することは可能でしょうか?

-

お客様が複数SIEMを所有している場合でも、統合的に監視することは可能です。

また、お客様SIEMがみれない環境の場合、SHIFT SECURITY SOCが直接監視を行い、お客様SIEMと連携することも可能です。 -

新しいマルウェアや脅威が発見されたときはどのような対応になりますか

-

新しいマルウェアや緊急度の高い脅威発生時には迅速にルールの見直しを実施します。